Материалы по тегу: информационная безопасность

|

29.04.2026 [09:39], Владимир Мироненко

SUSE: удобство важнее безопасности — цифровой суверенитет всех страшно волнует, но на деле деньги идут на ИИSUSE сообщила о результатах исследования по цифровому суверенитету и цифровой устойчивости Navigating Digital Resilience, основанном на независимом опросе, проведённом среди 309 ИТ-руководителей в 13 отраслях из Франции, Германии, Индии, Японии и США. В ходе опроса выяснилось, что 98 % респондентов считают цифровой суверенитет приоритетом, хотя активно внедряют его лишь 52 %. Это свидетельствуют о том, что признают суверенитет стратегически важным многие предприятия, особенно по мере ускорения внедрения ИИ, но его реализация остаётся неравномерной. Также есть различие по региональному признаку. Респонденты в Индии сообщили о самом высоком уровне активных инвестиций в цифровой суверенитет — 62 %, за ними следуют Германия и Япония — 57 %, США — 52 %, и Франция — 39 %. Опрос также показал, что требование суверенитета начинает влиять на закупки: 45 % респондентов заявили, что он был включен в недавние запросы предложений, а 42 % сообщили, что это повлияло на выбор поставщика. Вместе с тем 41 % респондентов сообщили, что руководствуются только требованиями клиентов или давлением со стороны регулирующих органов. Опрос также отразил связь внедрения ИИ с планированием устойчивости. 64 % респондентов заявили, что прозрачность ИИ, включая видимость процесса обучения моделей и их происхождения, станет основным фактором цифровой устойчивости в течение следующих пяти лет. В то же время при увеличении бюджета на 20 % большинство организаций отдадут приоритет инициативам в области ИИ перед инвестициями в суверенитет. Отвечая на вопрос, как определить цифровую устойчивость, респонденты неизменно подчеркивали контроль над системами и инфраструктурой, а также готовность к восстановлению. Кибербезопасность и обнаружение угроз заняли первое место (63 %), за ними следует диверсификация мультиоблачных или гибридных решений (52 %). Резервное копирование и восстановление (45 %) и непрерывный мониторинг (44 %) также были ключевыми элементами стратегии устойчивости. Также респонденты отметили важность сервисов гиперскейлеров в планировании суверенной инфраструктуры. 65 % респондентов заявили, что гиперскейлеры остаются актуальными для суверенных рабочих нагрузок, что отражает противоречие между масштабом и удобством использования сервисов гиперскейлеров и юрисдикционным контролем, к которому всё чаще стремятся многие предприятия. Эта динамика, вероятно, будет поддерживать высокий спрос на открытые, переносимые инфраструктурные стеки, охватывающие частные, гибридные и размещённые среды, не привязывая клиентов к единой операционной модели, полагает StorageReview.com. SUSE заявила, что результаты исследования подтверждают потребность в инфраструктуре, которая поддерживает как внедрение ИИ, так и требования суверенности, что соответствует портфелю её решений, включая SUSE Linux, SUSE Rancher Prime и SUSE AI. Компания также отметила, что участники независимого опроса не были проинформированы о том, что она является спонсором исследования.

27.04.2026 [13:45], Владимир Мироненко

SUSE анонсировала SUSE AI Factory with NVIDIA, упрощающую предприятиям создание собственных ИИ-стековSUSE объявила о запуске платформы SUSE AI Factory with NVIDIA, разработанной специально для решения строгих глобальных задач обеспечения цифрового суверенитета. SUSE AI Factory with NVIDIA представляет собой предварительно протестированный унифицированный программный стек для корпоративного ИИ, созданный на основе SUSE AI и NVIDIA AI Enterprise, призванный преодолеть разрыв между локальной разработкой и масштабируемым корпоративным развёртыванием, позволяя предприятиям создавать, управлять и масштабировать рабочие ИИ-нагрузки на периферии сети, в ЦОД и в публичных облачных средах, сохраняя при этом более жесткий контроль над данными и инфраструктурой. Как отметил StorageReview.com, SUSE позиционирует SUSE AI Factory with NVIDIA как стандартизированный программный слой для корпоративного ИИ, а не как автономную модель или сервис. Стек объединяет несколько компонентов NVIDIA, включая микросервисы NIM, открытые модели Nemotron, NeMo для разработки и управления агентами, Run:ai для оркестрации GPU, NVIDIA Kubernetes Operators, OpenShell для безопасной поддержки среды выполнения агентов и NemoClaw, который использует SUSE K3s в качестве части эталонной архитектуры для более безопасного развёртывания автономных агентов.

Источник изображения: SUSE SUSE AI Factory with NVIDIA стандартизирует развёртывание и запуск приложений ИИ, позволяя разработчикам создавать и тестировать приложения в изолированной среде, в то время как команды платформы управляют развёртыванием либо через единый интерфейс на основе Rancher, либо с помощью автоматизированных рабочих процессов GitOps для управления в масштабе предприятия. Это позволит сократить время настройки и ускорит переход от концепции к производству, уменьшая операционные издержки без необходимости использования разрозненных инструментов. SUSE AI Factory with NVIDIA включает в себя следующие возможности:

24.04.2026 [10:30], Сергей Карасёв

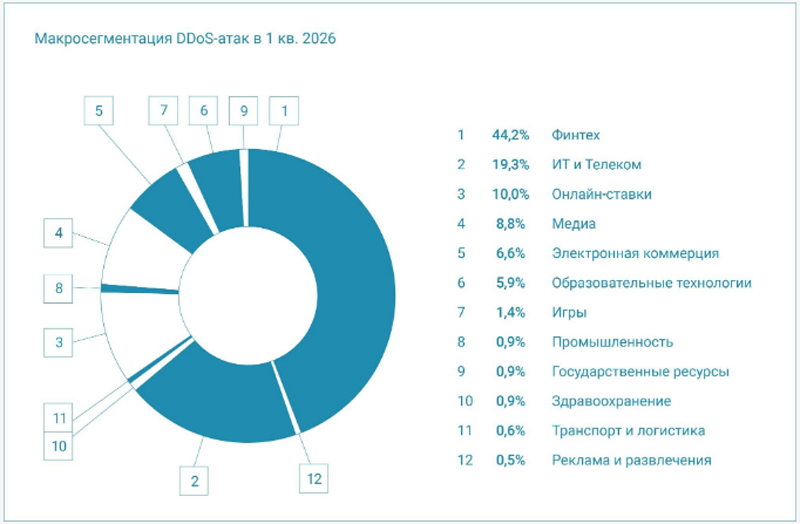

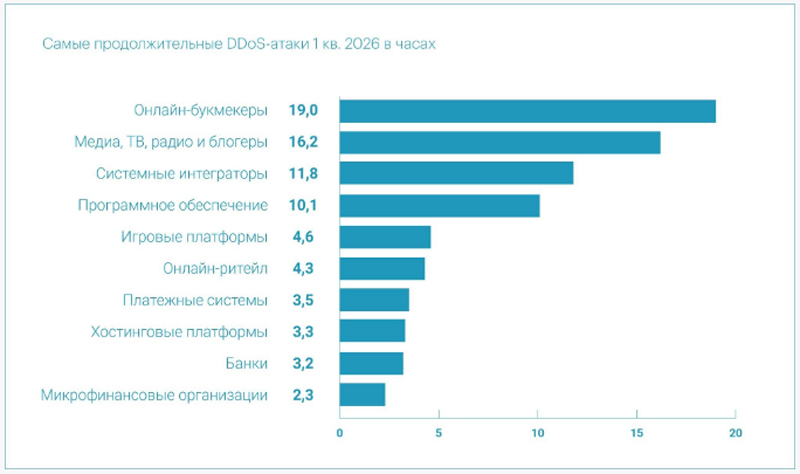

Curator: количество DDoS-атак интенсивностью более 1 Тбит/с выросло в разыКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, фиксирует увеличение интенсивности, сложности и географического охвата кибервторжений. Наиболее часто злоумышленники атакуют финтех-организации, а также предприятия в сферах IT и телекоммуникаций. Отмечается, что самая интенсивная DDoS-атака в I квартале 2026 года была направлена на организацию, чья деятельность связана с онлайн-ставками. В пике она достигала более 2 Тбит/с и около 1 Bpps. При этом фаза высокой интенсивности продолжалась более 40 минут, что нетипично долго для настолько масштабных атак. За это время наблюдались 11 всплесков, причём атакующие пытались адаптировать тактику в режиме реального времени и поддерживать длительное давление на инфраструктуру. В целом, в январе–марте были зафиксированы четыре DDoS-атаки интенсивностью свыше 1 Тбит/с. Для сравнения, в течение аналогичного периода в 2025-м столь мощных нападений не наблюдалось. Авторы исследования также указывают на повышение сложности структуры атак: доля мультивекторных инцидентов выросла с 8,0 % до 10,7 %, а доля нападений, одновременно задействующих сетевой уровень и уровень приложений, увеличилась с 3,6 % до 6,2 %.

Источник изображений: Curator Наибольшее количество DDoS-атак в I квартале 2026 года было направлено на сегменты «Финтех» (44,2 %), «ИТ и Телеком» (19,3 %) и «Онлайн-ставки» (10,0 %): суммарно на эти три сектора пришлось почти три четверти всех зафиксированных киберкампаний. Далее идут «Медиа» (8,8 %), «Электронная коммерция» (6,6 %), «Образовательные технологии» (5,9 %) и «Игры» (1,4 %). В число микросегментов, которые чаще всего подвергались атакам, вошли «Банки» (22,8 %), «Платежные системы» (15,9 %), «Онлайн-букмекеры» (10,0 %), «Хостинговые платформы» (6,8 %) и «Системные интеграторы» (6,4 %). Особо выделяется стремительный рост крупнейшего DDoS-ботнета, который был обнаружен в марте 2025 года: за год количество входящих в его состав зараженных устройств подскочило с 1,33 млн до 13,5 млн. При этом изменилась география ботнета. Если год назад в нём преобладали устройства из Бразилии (51,1 %), то сейчас первое место занимают США (16,0 %). За ними следуют Бразилия (13,6 %), Индия (6,5 %), Великобритания (4,8 %) и Турция (3,2 %). Таким образом, операторы ботнета не только активно расширяют его за счёт новых заражённых устройств, но и диверсифицируют географию, из-за чего геоблокировки становятся неэффективными.  Самая продолжительная бот-атака в I квартале 2026 года длилась более двух недель: за это время были сгенерированы свыше 178 млн вредоносных запросов на ресурсы компании-жертвы, которая ведёт деятельность в области электронной коммерции. «К сожалению, терабитные атаки на наших глазах становятся обычной практикой — только в I квартале этого года на своей инфраструктуре мы зафиксировали несколько таких случаев. Картина такова: крупный ботнет за год увеличился на порядок, атаки стали продолжительнее и сложнее. В таких условиях вопрос уже не в том, случится ли инцидент, а в том, как быстро бизнес сможет его пережить без остановки операций. Киберустойчивость — это не альтернатива защите, это её логичное продолжение, и мы видим, что способность работать даже в момент атаки становится для бизнеса не опцией, а условием выживания», — отметил Дмитрий Ткачев, генеральный директор Curator.

22.04.2026 [15:37], Руслан Авдеев

Anthropic ищет аналитика для оценки геополитических рисков и угроз персоналу, офисам и дата-центрамКомпания Anthropic ищет «аналитика в области геополитической разведке» (Geopolitical Intelligence Analyst), готового оценивать риски для её сотрудников и бизнес-процессов со стороны государств, сообщает Datacenter Dynamics. Специалист войдёт в состав глобальной команды компании, занимающейся вопросами безопасности, разведки и защиты. Предполагается, что аналитик станет «проводить сбор и анализ развединформации из всех источников» — для выявления, оценки и выстраивания приоритетов в сфере геополитических рисков и угроз со стороны государственных структур «для компании Anthropic, её персонала и деятельности». В том числе речь идёт о поиске возникающих очагов напряжённости геополитического уровня, политических изменений и макро-трендов, способных повлиять на работу Anthropic или стратегическое позиционирование компании. Согласно тексту вакансии, предполагается подготовка аналитики для руководства Anthropic, от срочных сводок до стратегических оценок регионов и стран. Предусмотрен учёт международной обстановки при принятии компанией решений, мониторинг потенциальных кризисов, политических изменений и глобальных тенденций. Необходима оценка рисков для поездок сотрудников, международной экспансии, размещения объектов и др. Также потребуется взаимодействие с внешними экспертами, государственными структурами и отраслевыми партнёрами — для обмена информацией об угрозах компаниям, действующих на рынке передовых ИИ-решений. Ожидается, что соискатель будет иметь степень бакалавра в области международных отношений, политологии или смежных дисциплин, иметь 5–8 лет опыта анализа геополитических рисков, независимо действовать с минимальным контролем со стороны руководства, а также работать по гибкому графику, постоянно находясь на связи в случае международных кризисов и важных геополитических событий в целом.

Источник изображения: mostafa meraji/unspalsh.com Сейчас компания работает из США, её штаб-квартира находится в Сан-Франциско, а дата-центры строятся по всей стране. Имеются офисы в Германии, Франции, Ирландии, Индии и Швейцарии. Дополнительно компания рассчитывает открыть региональные штаб-квартиры в Великобритании и Австралии. Также в Европе и Австралии планируется аренда ЦОД. Геополитические риски глобальной инфраструктуре ЦОД нельзя игнорировать, поскольку только в последние недели Иран поразил несколько дата-центров американских компаний в ОАЭ и Бахрейне, а также пригрозил атаковать строящийся в рамках проекта OpenAI Stargate гигантский ЦОД G42 в ОАЭ. OpenAI сталкивалась с угрозами и в США, хотя речь шла об отдельных лицах, а не собственно государстве. Так, нападению дважды подвергся дом главы компании Сэма Альтмана (Sam Altman). Сама Anthropic тоже стала жертвой угроз, но в её случае к этому приложили руку непосредственно американские власти. Пентагон назвал Anthropic угрозой для цепочки поставок после того, как компания отказалась предоставлять услуги на условиях военного ведомства, требовавшего организовать массовое наблюдение и поддержку использования полностью автономного оружия. Ситуацией попытались воспользоваться британцы, которые готовят Anthropic предложение по расширению присутствия в Соединённом Королевстве. В частности, якобы будет предложено расширение офиса Anthropic в Лондоне и «двойной листинг».

22.04.2026 [10:30], Сергей Карасёв

РТК-ЦОД внедрил обновлённые решения Basis Dynamix и Basis Virtual Security в «Облаке КИИ»ИТ-сервис-провайдер полного цикла РТК-ЦОД сообщил о масштабном обновлении ПО «Базиса» в своих дата-центрах. В частности, установлены сертифицированные апдейты для платформы управления динамической инфраструктурой Basis Dynamix и средства защиты виртуальных сред Basis Virtual Security. Названные продукты являются основой «Облака КИИ». Это, как утверждается, первое в России мультитенантное защищённое облако, построенное на отечественных программных и аппаратных решениях. Безопасность «Облака КИИ» подтверждена аттестатом соответствия требованиям приказа ФСТЭК №239, что позволяет размещать в нём объекты критической информационной инфраструктуры до 2 категории значимости включительно и обеспечивать защищённое подключение пользователей. «Облако КИИ» аттестовано в соответствии с требованиями по обработке персональных данных 1 уровня защищённости, а также требованиями по защите данных государственных информационных систем 1 класса. Благодаря обновлению софта «Базиса» пользователям «Облака КИИ» стали доступны дополнительные возможности. Среди них упомянуты гибкое управление размером хранилища, перемещение виртуальных машин между узлами средствами платформы для балансировки нагрузки, новые функции межсетевого экрана, в том числе управление его политиками, и пр. Облако подходит как субъектам КИИ, так и крупным коммерческим компаниям, которые уделяют особое внимание защите своих информационных систем. «Мы были первыми, кто в конце 2024 года предложил государственным организациям и крупному бизнесу защищённую облачную инфраструктуру, построенную полностью на российских решениях. Но на этом рынке мало быть первым, нужно быть лидером — а это значит постоянно расширять спектр предлагаемых заказчикам возможностей и поддерживать качество оказываемых услуг. Первую задачу нам помогает решать платформа Basis Dynamix, лидер на рынке серверной виртуализации, а вторую — слаженная работа инженерных команд "РТК-ЦОД" и "Базиса"», — говорит Алексей Суравикин, директор продуктового офиса «РТК-ЦОД».

21.04.2026 [08:49], Руслан Авдеев

Испанцы разрабатывают аппаратный «стоп-кран» для защиты от бэкдоров в зарубежных чипахНа фоне изменчивой геополитической обстановки и сопутствующих проблем Национальный центр суперкомпьютерных вычислений Барселоны (Barcelona Supercomputing Center, BSC) совместно с Политехническим университетом Каталонии (Politècnica de Catalunya, UPC) запустили проект Safe and Secure Technologies, сообщает EE Times. Он предназначен для разработки безопасных чипов для критической инфраструктуры и экстренных служб. Проект обеспечит разработки для сфер, в которых сбои в работе оборудования и угрозы безопасности могут иметь серьёзные последствия. В числе прочего это касается энергосетей, автомобильной промышленности, железнодорожного транспорта, телеком-сектора, гражданской обороны и др. ЕС стремится снизить зависимость от внешних технологий, поэтому Safe and Secure Technologies должен поспособствовать достижению технологического суверенитета. В компании заявляют, что уязвимость часто заключается не в доступности оборудования, а в его происхождении. Проблема в том, что Европа в контексте чипов для критически важных систем во многом зависит от технологий из США, Тайваня и Юго-Восточной Азии в целом. Предполагается, что при определённых условиях сторонние игроки могут, например, использовать недокументированный бэкдор для полного отключения энергосистемы и др.

Источник изображения: Barcelona Supercomputer Center Акцент в проекте сделан не на создании собственных уникальных решений, а на прозрачности, позволяющей полностью проверить безопасность продуктов. Основным аппаратным компонентом проекта станет т.н. «остров безопасности» (Safety Island), созданный на основе наработок европейских программ De-RISC, SELENE, ISOLDE и FRACTAL — интегрированный модуль обеспечения безопасности. Этот компонент будет устанавливаться в непосредственной близости от процессора и гарантирует, что устройство будет работать в соответствии со спецификации, необходимыми пользователю. Фактически модуль контролирует работу основного процессора, отслеживает выполнение им задач в режиме реального времени и распределение ресурсов. Если эти условия не соблюдаются, модуль способен или сам принять меры, или инициировать прерывание, чтобы ПО или операционная система отреагировали на него в соответствии с пользовательскими запросами. Заявлено, что разработанное «железо» может выйти из строят только в исключительных обстоятельствах. В этому случае оно распознаёт ситуацию и контролируемым образом прерывает исполнение до того, как остальная система получит ошибочные инструкции.

Источник изображения: Barcelona Supercomputer Center Разработка Safe and Secure Technologies ориентирована в первую очередь на интеграцию с продуктами на базе RISC-V, но в целом «ядро», предназначенное для размещения в хост-процессоре, можно интегрировать и с чипами Intel, Arm и AMD. Учитывая будущие нормативные требования и требования к безопасности продуктов, компания намерена поддерживать передовые стандарты криптографии. Строго говоря, продукт не является «криптографическим чипом как таковым», поскольку в его задачи входит контроль над функциями безопасности, но в будущем по запросу клиентов можно добавить даже поддержку «квантовой криптографии». У компании не будет собственных производственных мощностей, основное внимание она будет уделять проектированию, а собственно выпуск поручат контрактным производителям. Сейчас проект работает над привлечением капитала, чтобы поменьше зависеть от государственных субсидий. Хотя возможности для государственного финансирования открыты, они не являются основным драйвером разработок. Переговоры с инвесторами продолжаются, ожидается, что в конечном итоге численность персонала составит несколько десятков человек. Выход на рынок будет зависеть от капитализации, начать работы планируется через 6-12 месяцев, после чего возможно значительное ускорение. Safe and Secure Technologies — уже пятнадцатый проект, «отпочковавшийся» от BSC. Ранее коммерческие предприятия центра уже привлекли €44 млн частного капитала и наняли более 600 специалистов. В феврале сообщалось, что BSC уже активно участвует в гонке за обретением Европой технологического суверенитета. Первый европейский суверенный RISC-V-процессор Cinco Ranch изготовлен по техпроцессу Intel 3. В этом приняла непосредственное участие Лаборатория суперкомпьютерных вычислений (BZL) центра BSC-CNS, а в апреле появилась информация, что процессор готов к началу массового производства.

20.04.2026 [09:00], Сергей Карасёв

ФГУП «ГлавНИВЦ» развивает сотрудничество с российским разработчиком «Базис»ФГУП «ГлавНИВЦ» Управления делами Президента Российской Федерации подписал соглашение о сотрудничестве с компанией «Базис». Соглашение позволит сформировать дополнительные возможности по использованию решений экосистемы разработчика при создании специализированных отраслевых продуктов. Новые отраслевые продукты ФГУП «ГлавНИВЦ» планируется разработать для подведомственных организаций Управления делами Президента РФ. Они должны учитывать единые требования к безопасности и управляемости ИТ-инфраструктуры. ФГУП «ГлавНИВЦ» Управления делами Президента РФ развивает сотрудничество с «Базис» и анализирует технологические решения на основе экосистемы программных продуктов для управления динамической ИТ-инфраструктурой. В рамках соглашения ГлавНИВЦ получит доступ к экспертизе «Базиса» с целью развития собственной линейки продуктов и услуг. Партнёрство предусматривает сопровождение решений на всём жизненном цикле — от проектирования и внедрения до дальнейшего развития и эксплуатации. Это возможность ускорить создание специализированных продуктов и обеспечить более высокий уровень технологической независимости и отказоустойчивости инфраструктуры организация, относящихся к Управлению делами Президента РФ. В периметр Управления делами Президента РФ входят учреждения различного профиля, в том числе медицинские, санаторно-курортные, научные, образовательные, культурные, транспортные и гостиничные организации. Такой состав требует гибкого подхода к построению цифровой инфраструктуры: с одной стороны, с учётом отраслевой специфики, с другой — с соблюдением единых требований к стабильности, защищённости и централизованному администрированию. «Сотрудничество с "Базисом" позволит расширить инструментарий зрелых отечественных решений, которые служат технологической подосновой для интеграции в продуктовую линейку ГлавНИВЦ. Для нас принципиально важно унифицировать инфраструктурные подходы, адаптировать и развивать продукцию ГлавНИВЦ под конкретные отраслевые сценарии применения с учётом государственной специфики. Это даёт основу для более эффективного масштабирования, сопровождения и дальнейшего развития широкого спектра цифровых сервисов», — подчеркнул Александр Ковчев, директор ФГУП «ГлавНИВЦ» Управления делами Президента РФ. «Комплексный подход особенно востребован там, где заказчику необходимо не просто внедрить отдельный продукт, а построить на его основе собственное решение, соответствующее требованиям конкретной инфраструктуры и модели эксплуатации. В этом смысле партнёрство с ФГУП "ГлавНИВЦ" имеет хорошие перспективы, где опыт создания отечественных платформенных решений может лечь в основу специализированных, тиражируемых и устойчивых ИТ-решений», — сообщил Давид Мартиросов, генеральный директор «Базиса».

16.04.2026 [15:12], Андрей Крупин

Yandex B2B Tech и SolidLab разработали решение для киберзащиты ИИСовместное предприятие Yandex B2B Tech и SolidLab представило SolidWall AI Security Gateway — решение для защиты приложений на базе искусственного интеллекта и используемых ими программных интерфейсов (API). SolidWall AI Security Gateway выступает барьером между внешней сетью и ИИ‑приложением. Продукт отслеживает, какие данные передаются в ИИ-системы, и защищает от основных видов атак на ИИ-приложения из перечней OWASP LLM Тор-10 Risks и OWASP Тор-10 for Agentic Applications, в том числе от атак инъекций запросов к большим языковым моделям (prompt injection), нарушения ограничений LLM (jailbreak), утечек чувствительной информации. В дополнение к этому решение обеспечивает контроль действий пользователей на основе анализа и хранения легитимных транзакций, а также использования механизмов контроля бизнес-логики.

Источник изображения: Bolivia Inteligente / unsplash.com В числе прочих отличительных особенностей SolidWall AI Security Gateway разработчиком отмечаются возможность интеграции с SIEM-системами и аналитическими платформами с помощью механизмов Syslog, SQL, REST API, средства загрузки спецификаций OpenAPI в качестве действий модели бизнес-логики, модуль интеграции со сканером защищённости приложений SolidPoint и возможность мониторинга работоспособности программных и аппаратных компонентов с использованием систем мониторинга Zabbix и Prometheus. SolidWall AI Security Gateway можно развернуть в инфраструктуре заказчика или использовать по облачной модели. По данным Gartner, в 2025 году 29 % организаций столкнулись с атаками на инфраструктуру корпоративных ИИ-приложений, а 32 % — на сами приложения. На этом фоне компании начинают выделять защиту ИИ-сервисов в отдельное направление информационной безопасности.

14.04.2026 [22:34], Андрей Крупин

«Группа Астра» представила неизменяемый режим Astra Linux Server для контейнерных сред«Группа Астра» сообщила о включении в состав серверной операционной системы Astra Linux Server неизменяемого режима работы программной платформы. При активации неизменяемого режима базовая файловая система Astra Linux Server остаётся неизменной во время работы. Системные компоненты, исполняемые файлы и настройки ОС формируются из предварительно подготовленных образов и не могут быть изменены в процессе эксплуатации. Всё прикладное ПО запускается исключительно в контейнерах. Режим поддерживает работу как отдельных узлов с Docker и Podman, так и полноценных Kubernetes-кластеров. Подобный подход уже реализован в ряде зарубежных Linux-дистрибутивов — Fedora CoreOS, openSUSE MicroOS, Ubuntu Core и других. Astra Linux Server предлагает собственную реализацию, адаптированную под российские требования к защите информации, с сохранением всех встроенных средств защиты Astra Linux Special Edition 1.8, сертифицированных ФСТЭК России.

Источник изображения: astra.ru Неизменяемый режим снижает поверхность атаки: в состав образа входят только необходимые компоненты ядра, средства защиты и инструменты контейнеризации. Системные файлы защищены от вредоносного ПО, несанкционированных изменений и ошибок администратора. Действия администратора в рабочем режиме ограничены, что обеспечивает дополнительный контроль над состоянием ОС. Режим поддерживает работу в полностью закрытых контурах без постоянного доступа к внешним репозиториям. Неизменяемый режим Astra Linux Server ориентирован на Enterprise-сегмент — организации с большим парком серверов, высокими нагрузками и потребностью в масштабировании: финансовый сектор, промышленность, здравоохранение, транспортную отрасль и государственный сектор.

14.04.2026 [15:04], Руслан Авдеев

ORG: зависимость Великобритании от американских IT-гигантов ставит под угрозу национальную безопасность

open source

software

великобритания

госзакупки

импортозамещение

информационная безопасность

кии

конфиденциальность

облако

сша

Исследование НКО Open Rights Group (ORG) свидетельствует о том, что Великобритания чрезмерно зависит от небольшой группы американских техногигантов, предоставляющих ЦОД, ПО и цифровую инфраструктуру. По мнению экспертов, это ставит под угрозу национальную безопасность, сообщает Computer Weekly. Доклад поддержал ряд членов британского парламента. В нём предупреждается, что зависимость страны от крупных технобизнесов ставит Соединённое Королевство под угрозу на фоне ухудшения отношений с США. Подчёркивается, что разногласия относительно действий США в случае их углубления, могут поставить Великобританию под угрозу американских санкций, в том числе, касающихся КИИ. Утверждается, что техногиганты использовали власть и ресурсы для контроля рынков, ограничения инноваций и лоббирования, что позволило фактически захватить рынок критически важной инфраструктуры. ORG подчёркивает, что чрезмерная зависимость от иностранного бизнеса создаёт критически проблемы, поскольку внешнеполитическая активность США создаёт «геополитическую неопределённость». ORG утверждает, что у США достаточно возможностей для введения санкций, способных приостановить поставки техногигантами услуг как госучреждениям, так и частным клиентам. США уже применяли санкции против европейских структур, в частности — Международного уголовного суда (МУС) и его участников. Например, отдельным функционерам Microsoft заблокировала электронную почту после выдачи ордеров на арест израильских политиков. В докладе сообщается, что в случае ухудшения отношений двух стран США сможет воспользоваться своим технологическим доминированием на рынке критической инфраструктуры Великобритании.

Источник изображения: Francesco Zivoli/unsplash.com Кроме того, с помощью американских облачных сервисов США могут следить за суверенными данными — заокеанские спецслужбы имеют к ним законный доступ в соответствии с американским законодательством. В своё время Microsoft уже заявила о невозможности обеспечить реальный суверенитет европейским данным, поскольку компания вынуждена подчиняться законам США. Согласно докладу, британское правительство зависит от внешних поставщиков IT-сервисов и консалтинговых компаний, из-за чего государственные ведомства «привязаны» к технологиям конкретных поставщиков, уязвимы в случае завышения цен и др. В отчёте 2025 года Управление по вопросам конкуренции и рынков (CMA) указывало, что фактическое отсутствие конкурентного рынка вынуждает Великобританию переплачивать до £500 млн ежегодно. Open Rights Group призывает британские власти последовать примеру стран ЕС (Германии, Франции, Нидерландов и Дании), активно инвестирующих в технологии на основе открытых стандартов и open source ПО. Утверждалось, что каждый £1, вложенный в технологии на основе open source, приносит £4 отдачи. Британские парламентарии также призывают изменить правила государственных закупок, чтобы помочь местным поставщикам облачных услуг масштабировать свой бизнес, с дискриминацией внешних игроков в пользу британских компаний. Кроме того, больше внимания предлагается уделять open source и развитию суверенных ИИ-моделей. Депутаты подчёркивают, что зависимость от крупных технологических компаний вроде Palantir сделали страну «опасно уязвимой», в условиях неопределённости она должна обеспечить контроль над КИИ для обеспечения цифрового суверенитета. |

|